-

סיכוני אבטחת מידע ומושגים כלליים

המדריך למתחילים: עולם המושגים של אבטחת המידע שאתם חייבים לדעת ולהכיר

ידיעות חוץ

פורסם ב: 07 נובמבר 2008עוד במגזין ...

לאחרונה בפורום האקר

האקר

מומחה מחשבים בעל ידע טכני רב ומגוון, הנהנה להתנסות ולחקור מערכות מחשבים, תוך ניסיון להגיע לקצה גבול היכולת שלהם. במקרים רבים משתמשים במילה זו כדי לתאר פורצי מחשבים אך זהו דבר הרחוק מהאמת. האקר מקדיש את זמנו לניתוח והבנת מערכות המחשבים, מתוך סקרנות ורצון לשפר, ואינו פועל מתוך רצון להרוס.קראקר

פורץ מחשבים. זהו אדם בעל ידע טכני המנצל את יכולותיו והבנתו במחשבים בכדי לפרוץ אליהם, לצורך רווח אישי המושג ע"י גניבת מידע. ניתן לומר שקראקר הוא הגירסה הפלילית של ההאקר, אשר מבצע את העברות הנפוצות הבאות: העתקה ופריצה של תוכנות מוגנות, פריצה למאגרי מידע ולאתרי אינטרנט, וכן שימוש בקווי טלפון ללא תשלום.ספאמר

זהו אדם בעל ידע טכני מוגבל המשתמש במערכות מחשב כדי לשלוח כמויות גדולות של הודעות דואר אלקטרוני לנמענים רבים ככל האפשר. הודעות הדואר שמפיץ הספאמר יכולות לשמש כפרסומות, וכבסיס להונאות כגון פישינג (עליהן נסביר בהמשך).אנונימיות

רשת האינטרנט מוצפת במידע רב ובכמות גדולה של מחשבים ומשתמשים. מיליארדים של אנשים מחוברים לרשת האינטרנט, חלקם בו זמנית, תופעה אשר משרה אווירת ביטחון והרגשת אנונימיות. העובדה שהמשתמש יושב מול מסך בביתו או במשרדו בפרטיות מלאה תורמת להרגשה זו, אשר מסתברת כרחוקה מהאמת: התחושה כי דבריו נבלעים בתוך בליל האינפורמציה המועברת ברשת האינטרנט אינה נכונה.אדם המגיב בשם בדוי לכתבה או מביע דיעה בפורום, בביטחון מלא שלא יאותר בשל הסוואת שמו, נותן דרור לפיו ולמחשבותיו וכותב דברים שלא היה מעז להביע כאשר הוא מזוהה. בפועל, כל מחשב ברשת האינטרנט מזוהה וממוספר ע"י כתובת IP, כאשר כתובת זו ניתנת לאיתור, למעקב ולבדיקה, כיוון שהינה ייחודית לכל מחשב בגישתו לרשת. אשליית האנונימיות שמשרה הבדידות בחדר הסגור מתנפצת כאשר המידע שנשלח מהמחשב, משוייך לכתובת ה – IP של השולח ומתועד לאורך שנים ביומני הפעילות של שרתי האינטרנט: ספקי האינטרנט מחויבים עפ"י חוק לשמור ולתעד למי שוייכה כתובת ה-IP למשך שנים. במידה ונשלח מסר או מידע המנוגד לחוק מכתובת זו, יכול ספק האינטרנט לאתר את המשתמש ולספק פרטים על זהותו לגורמי הביטחון.

דואר

הדואר אלקטרוני תפס את מעמדו ככלי עסקי ממדרגה ראשונה. האפשרות לשלוח ולקבל מידע במהירות שיא ללא עיכובים ובפניה ישירה לנמען, פתחה אפשרויות עסקיות חדשות. בעבר, כשרצינו לשלוח דואר היינו צריכים מעטפה, בול ולגשת פיזית לתיבת הדואר בכדי לשלשל את המעטפה. כיום הדבר נעשה באופן פשוט ע"י לחיצת כפתור, כאשר עלות משלוח הדואר האלקטרוני היא כמעט אפסית. הסיבות הללו תורמות לביסוס מעמדו של דואר אלקטרוני ככלי עבודה. יחד עם הופעת הדואר האלקטרוני הלגיטימי, גורמים עוינים התחילו להשתמש בצורה מניפולטיבית בשירותי הדואר האלקטרוני. האינטרנט, שפותחה כרשת מחקר, לא הייתה מוכנה לשימוש זה. שרותי הדואר האלקטרוני לא דרשו הזדהות לצורך שליחת דואר ובכך נמשלו לתיבת דואר שבה אין צורך בבול ובכתובת השולח. המתירנות הזו נתנה במהרה את אותותיה: דואר זבל החל להישלח ע"י מפרסמים, מתוך הבנה כי אפקטיבי יותר לשלוח כמויות דואר עצומות בלחיצת כפתור וללא עלות. כתוצאה מהתפרצות מגפת דואר הזבל, החלו שרתי האינטרנט לחייב זיהוי בעת משלוח הדואר. לעומתם, שולחי דואר הזבל (ספאמרים), שהרגישו שהאדמה רועשת תחת רגליהם, מצאו מיד דרכים חדשות להמשיך ולשלוח דואר, כאשר חלקם אף שיכללו את שיטותיהם ועברו להונאות מתוחכמות בעזרת דואר אלקטרוני. מקור השם דואר זבל (SPAM) הוא בביטוי Stupid Pointless Annoying Message שבתרגום חופשי לעברית פירושו "הודעות טיפשיות חסרות טעם ומעצבנות".אנטי-ספאם

בהתבססות הדואר האלקטרוני ככלי עבודה ממדרגה ראשונה ועם זאת ההפרעות הבלטי פוסקות של דואר הזבל, נוצר צורך בכלי חדש שיאפשר סינון של הודעות לא רצויות. מאות הודעות זבל ביום גורמות לבזבוז זמן במקרה הפחות גרוע ולהפסדים נוספים במקרה שארגון נמצא תחת התקפת ספאם לצורך הונאות כגון פישינג. ישנם מגוון פתרונות ארגוניים ואישיים המאפשרים להתמודד עם בעיית דואר הזבל. רוב כלי האנטי-ספאם עובדים בצורה דומה ומתבססים על רשימות לבנות, שחורות ואפורות. בהגעת פריט דואר אל שרת הדואר, השולח שלו נבדק אל מול הרשימות. אם השולח נמצא ברשימה לבנה, יעבור הדואר בלי עיכובים. אם השולח נמצא ברשימה שחורה, יידחה הדואר על ידי השרת.במידה והשולח אינו נמצא בשתי הרשימות הקודמות הוא נחשב ברשימה האפורה. דואר ברשימה האפורה ייסרק למילות מפתח אותן הגדרנו מראש כבעייתיות במידה פריט הדואר מכיל מילים בעייתיות יסומן חשוד כדואר זבל. את הרשימות ניתן לעדכן ידנית ויש שירותים הנותנים עדכון אוטומטי של רשימות שחורות המכילות פרטי ספאמרים.

פישינג – Phishing

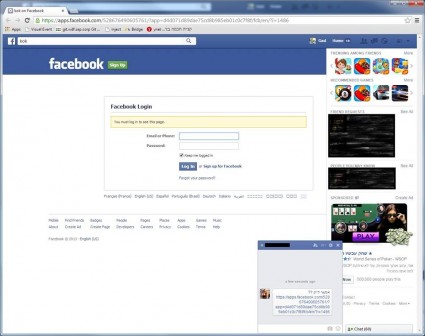

בניגוד לצורות ההונאה שהיו קיימות לפני עידן המחשב, פישינג היא צורת הונאה חדשה יחסית אשר נולדה עם הגידול בשימוש ברשת האינטרנט. המושג פישינג מתאר דייג של סיסמאות או של כל מידע רגיש אחר. המונח פישינג (Phishing) הוא בעצם ניגזרת של המילה Fish כאשר האות F מוחלפת ב-PH, אשר משמעותן Password Harvesting – כלומר, קצירת סיסמאות. ניסיונות הונאה ראשונים התגלו ותועדו ע"י האקרים כבר בינואר 1996. הונאות הפישינג הראשונות היו בחברת AOL האמריקאית ונועדו כדי לחשוף סיסמאות חשבון של לקוחות החברה, כאשר הניסיונות הראשונים נעשו בעזרת תוכנות צ'ט הפונה בצורה ידידותית למשתמש ומבקשת מהם לחשוף את סיסמאותיהם. עם השנים הגישה שונתה והפכה למתוחכמת יותר, תוך שליחת קישורים לאתרים לגיטימיים לכאורה, אשר בקשו לאשרר את פרטי כרטיס האשראי או הסיסמא. מיותר לציין שכאשר הקורבן התמים ביצע את האשרור, פרטיו הגיעו ישירות לידי הנוכלים.

כיום פישינג הוא צורת ההונאה הרווחית ביותר באינטרנט, המעסיקה קראקרים רבים בפיתוח שיטות מתוחכמות יותר ויותר על מנת להשפיע על המשתמשים לחשוף את פרטיהם. הונאת הפישינג דורשת ידע טכנולוגי מעמיק ויכולות הנדסה חברתית ברמה גבוהה, בכדי ליצור את האשליה אצל הקורבן שהכול בסדר.נזקים מפישינג:

בתחילת הדרך פישינג שימש בעיקר לגניבת סיסמאות להתחברות לאינטרנט, אך כיום הוא עסק משגשג המעסיק מאות ואלפי קראקרים מקצועיים מכל העולם. הערכה היא שבתוך שנה, בתקופה שבין מאי 2004 למאי 2005, בארצות הברית בלבד, נפגעו 1.2 מיליון משתמשים אשר הפסידו סכום של 929 מיליון דולר. לעומתם במגזר העסקי בארה"ב, החברות הפסידו סכום של כ – 2 מיליארד דולר, כיוון שלקוחותיהם הפכו לקורבנות ההונאה.וירוסים

וירוס הוא תוכנת מחשב, החודרת למחשב ללא ידיעת המשתמש, וגורמת לתקלות ושיבושים בצורת הפעולה של המחשב. תוכנה זו נוצרה מתוך כוונה זדונית לשבש את פעולת המחשב, ובנויה משורות קוד המצטרפות עצמן לתוכנות וקבצים לגיטימיים. כשהקובץ אליו צורפו השורות הזדוניות מופעל, נטען גם הוירוס אשר מתחיל למלא את פקודות יוצריו. בימים עברו, וירוסים היו מדביקים מחשבים דרך אמצעי הקלט/פלט כגון דיסקט. כיום, בעידן האינטרנט, הוירוסים עוברים בצורה יעילה ומהירה הרבה יותר: אם בשנת 1985 היו מוכרים כ- 11 סוגי וירוסים, כיום בשנת 2006 ישנם למעלה מ-60,000 וירוסים, כאשר בכל חודש מתגלים כ- 100 וירוסים חדשים ובכל יום נוצרים כ-200 איומים חדשים. וירוס עלול לגרום לנזקים בלתי הפיכים, כגון: הרס של מערכת ההפעלה, מחיקת קבצי מידע ואפילו פגיעה בחומרה.דפוסי פעולתו של הוירוס:

1. הדבקה – הוירוס יצרף את עצמו כתחילית או סיומת של קבצים לגיטימיים ובכך יהפוך אותם לקבצים נגועים. בטעינת הקובץ הנגוע יטען הוירוס וימשיך את פעולתו.

2. הסוואה – הוירוס ינסה להסוות ולהצניע את קיומו בתוך המחשב. ישנם וירוסים חכמים שאף ינטרלו את תוכנת האנטי-וירוס הקיימת במחשב (אנטי-אנטי-וירוס).

3. הפצה – תוכנת הוירוס תנסה לשכפל את עצמה לקבצים נוספים בדיסק הקשיח, לדיסקים קשיחים נוספים, למחשבים נוספים ברשת ואף להפיץ עצמה דרך האינטרנט באמצעות דואר אלקטרוני או תוכנות שיתוף קבצים (Emule, Kazaa).

4. מחיקת נתונים – כותב הוירוס יכול להחליט שבנוסף לפגיעה בקבצים, כל הקבצים או חלקם, ימחקו בתאריך מסוים. דבר זה יכול לפגוע בקבצי מידע רגישים או בקבצים שקשורים למערכת ההפעלה.דרכי הגנה מוירוסים:

בניגוד לוירוס הביולוגי, העובר באוויר או במגע בעור בין בני אדם, וירוס המחשב צריך לעבור באמצעות מדיה דיגיטלית מסוג כלשהו.

תוכנת האנטי-וירוס:

כדי להתמודד עם בעיית הוירוסים פותחו תוכנות שיודעות לזהות, להסיר ולהגן מפני הוירוסים. תוכנות אלה, הידועות בשם אנטי-וירוס, מונעות מהמחשב עליו הן מותקנות להיפגע מהוירוסים. צורת הפעולה של האנטי-וירוס נגזרת מטבלת חתימות וירוסים, אשר מולה נבדק כל קובץ שיופעל במערכת. במידה והמשתמש מפעיל קובץ שהתגלתה בו חתימה של אחד מהוירוסים הקיימים בטבלה, ייתקל המשתמש בתיבת אזהרה אשר תתריע על קיומו של הוירוס בקובץ. בשלב זה צריך המשתמש להחליט אם להתייחס לאזהרה ולהימנע מהפעלת הקובץ או להתעלם ולחשוף את מחשבו לוירוס. כיוון שבכל חודש מופצים מאות וירוסים ווריאנטים שונים, ישנה חשיבות מכרעת לעדכן את טבלת חתימות הוירוסים בתוכנת האנטי-וירוס.כדי להגן על המחשב יש להשתמש בשיטות הבאות:

1. יש צורך להתקין תוכנת אנטי-וירוס.

2. כיוון שקיימות בשוק תוכנות אנטי-וירוס רבות, חלקן יעילות יותר וחלקן יעילות פחות, צריך לבחור בתוכנת האנטי-וירוס המתעדכנת באופן תדיר, ולעדכן את טבלאות חתימות הוירוסים על בסיס יומי לפחות. יש לקחת בחשבון שתוכנת האנטי-וירוס תזהה רק וירוסים שחתימותיהם נמצאות בטבלה. חשוב לציין כי תוכנת האנטי-וירוס אינה מגנה באופן מושלם על המחשב, כיוון שחתימות הוירוסים ימצאו בטבלה רק לאחר שנדבקו משתמשים ברחבי העולם.תולעים

עם התקדמות וירוסי המחשבים החלו להופיע איומים חדשים ובעייתיים אף יותר: בדומה לוירוסים, נכתבו שורות קוד חדשות וזדוניות יותר, ויצרו איום חדש הנקרא תולעת. בניגוד לוירוס שמדביק קבצים תמימים, תולעת היא קובץ שאינו מדביק קבצים אלא נוצר במטרה זדונית להשפיע על צורת הפעולה של המחשב ולשנות אותה. ההבדל העיקרי בין וירוס לבין תולעת הוא שתולעת יכולה להפיץ את עצמה. בניגוד לוירוס אותו צריך המשתמש התמים להפעיל כדי להדביק את המחשב שלו, התולעת מתפשטת ומדביקה מחשבים באופן אוטומטי, תוך שהיא משתמשת ברשת המחשבים וללא התערבות המשתמשים. בעיה נוספת הנוצרת ע"י התולעת היא צריכה מוגזמת ברוחב הפס בארגון כדי להפיץ עצמה אל מחוץ לגבולות הארגון: בניגוד לוירוס שעיקר הפגיעה שלו היא במחשב ובקבצים בלבד, תולעת מתוכננת לפגוע הן במחשב והן בתשתיות הארגון. התולעת הראשונה נוצרה לצורכי מחקר כבר בשנת 1978 במעבדות חברת זירוקס. הפריצה הראשונה של תולעת לרשת האינטרנט הייתה ב- 2.11.1988. היא נכתבה ע"י רוברט מוריס, ועל כן כונתה תולעת מוריס, ופגעה במחשבי יוניקס (UNIX) רבים. מוריס עצמו נשפט והורשע על פי החוק האמריקאי ועונשו היה 400 שעות עבודות שרות ו- 10,000$ קנס. תולעים חדשות יותר כגון נימדה, Sobig, ו -Mydoom הוסיפו מימד חדש של בעיה ע"י יצירת צבא מחשבי זומבי. מחשבים אלה היו נתונים למרותם של הקראקרים וביצעו בצורה עיוורת (מכאן השם זומבי) את הוראות הקראקר. בעזרת צבא המחשבים הנגועים יכלו הקראקרים לבצע התקפות רבות כגון: מניעת שירות, שליחת דואר זבל בכמויות גדולות וגניבת אינפורמציה מהמחשבים הנגועים.סוס טרויאני – זוהי תוכנת מחשב המתחזה לתוכנה תמימה, אך בעצם משמשת כקובץ זדוני אשר נועד ליצור פעולה בלתי רצויה על מחשב הקורבן. בעת הפעלת הסוס הטרויאני יקבל הקורבן תוכנה קטנה ומשעשעת, אשר הפעלתה תפער חור גדול באבטחת המחשב.

הסוס הטרויאני מתקין דלת אחורית (BackDoor), Keylogger וכלים נוספים כראות עיניו של יוצר הסוס, על מנת שישמשו אותו לצורך קבלת שליטה מלאה על המחשב הנגוע. בנוסף, ה – Keylogger יאסוף את כל הקלדות המשתמש ויעבירם אל יוצר הסוס, אשר ישיג כך את סיסמאות המשתמש ומידע רגיש נוסף.רוגלות (Spyware)

רוגלה היא תוכנה העוקבת בחשאי אחר הרגלי הגלישה של המשתמש במחשב עליו היא מותקנת. המידע הנאסף על ידה, מועבר לאתרים ספציפיים לצורך הפקת רווח כלכלי ע"י התאמת פרסומות אישיות לגולש. גם באינטרנט אין ארוחות חינם – תוכנות רבות המחולקות באינטרנט בחינם, דואגות להתקין רוגלות, ובכך יוצריהן מרוויחים כסף. תוכנות ריגול שמטרתן ריגול טהור מסוגלות לדעת כמעט כל פעולה אשר בוצעה ע"י המשתמש. הרוגלות יתגלו בד"כ, עקב המטרד שהן גורמות בדמות חלונות פרסומות שקופצים, גניבת דף הבית של המשתמש בדפדפן האינטרנט שלו וכמובן הפעולה האיטית והכבדה של המחשב.זליגת מידע

מחשב המחובר לאינטרנט נהנה ממתירנות יחסית בשולחו קבצי נתונים אל מחוץ לארגון. מצד אחד, לצורכי עבודה אנו נדרשים לשלוח קבצים ודוחות. מצד שני, פעמים רבות נשלחים אל מחוץ לגבולות הארגון מסמכים ודוחות סודיים או מידע חסר ובלתי מושלם. היעילות והנוחות שמאפשר לנו עידן השיתופיות של האינטרנט, נמוגים כאשר אנו רואים את החיסרון וקלות הדעת של משלוח דואר מוטעה.

איחזור הודעות, דבר שמתאפשר בחלק משרתי הדואר, אינו פועל כאשר הדואר יצא מגבולות הארגון. בעיה זו ניתנת לפתרון ע"י חינוך המשתמשים ובדיקה נוספת של הודעות יוצאות אך ישנן בעיות נוספות. מחשב נייד שעבד ומכיל עליו כמות גדולה של מידע, יכול להגיע לידי המתחרים ולשמש אותם לקבלת מידע רגיש ויתרון עיסקי. התקני ה- Flash disk (כגון DISK ON KEY) מסוגלים לאגור כמות גדולה של אינפורמציה ומספיקות כמה דקות מול מחשב כדי להעתיק את החומר שיש בתוכו.Firewall

ניתן ליישם Firewall כתוכנת מחשב או כחומרה ייעודית. חומת האש (Firewall) היא מערכת לניטור וחסימת התקשרויות בלתי רצויות דרך רשת האינטרנט, המהווה את החוצץ בין המחשב לבין רשת האינטרנט ובכך אמור לחסום התקפות מצד קראקרים או תולעים, ואף במקרים שהוגדר כהלכה, ה – Firewall אמור לחסום גם סוסים טרויינים ורוגלות. ה – Firewall הינו שלב חשוב באבטחת המידע הארגוני והפרטי. בעוד שבמחשב הביתי מספיקה תוכנת Firewall, ברשת המשרדית/ארגונית מומלץ מאוד לעבוד עם רכיב חומרה שימלא תפקיד זה. הגרסה הביתית של ה- Firewall היא יחסית מוגבלת, לעומת הגרסאות המשרדיות והארגוניות המסוגלות לבצע סטים חכמים של חוקים שהוגדרו מראש.

תכונות בסיסיות: הגדרת זכויות של גישה אל ומחוץ לרשת, יכולת שמירת לוגים והתממשקות לתוכנות אנטי-וירוס ואנטיספאם.

למעשה רוב מוצרי החומרה המשמשים כ- Firewall מתבססים על מערכת הפעלה מסוג לינוקס עם תוספות לצורך יצירת ממשק ניהול נוח.

חלק גדול מהנתבים (Router) משלבים בתוכם יכולות Firewall בסיסיות ולכן מומלץ מאוד לא לחבר מחשב אל רשת האינטרנט ישירות אלה בעזר נתב הכולל בתוכו יכולת זו.RFID

טכנולוגיה זו מיושמת באמצעות שבבים אלקטרוניים זעירים, אשר עוביים דק יותר משערה. השבבים משובצים בחפץ או באריזתו ומכילים קוד אלקטרוני ייחודי. בסריקת השבב ישוגר אות בתדר רדיו הנקלט ע"י הסורק האות המכיל את האות הייחודי מועבר למאגר מידע וכך ניתן לדעת את מיקום החפץ ופרטים נוספים כגון תאריך יצור מועד מכירה וכו'. RFID נתפסת כמהפכה של ממש.

דמינו מצב בו המקרר שלכם סורק באופן יום יומי את תכולתו ומודיע לכם בכל יום שהוא הזמין באופן אוטומטי את המוצרים החסרים מרשת השירות הקרובה למקום מגוריכם. המקרר יזהה אתכם ובאופן אוטומטי יזיז את הפריטים האהובים אליכם לקדמת המדפים. כשתגיעו למכונת הכביסה זו תדע לבחור באופן אוטומטי את תוכנית הכביסה המתאימה לבגדים שמיקמתם בתוכה.RFID הם ראשי התיבות של Radio Frequency IDentifier טכנולוגיה זו נקראת כך על שם גלי הרדיו אותם פולטים השבבים.

ארגונים רבים עסוקים כבר היום בהטמעת מערכות מבוססות RFID. המידע המוצע היום ע"י השבבים מוגבל, אך ברור שבעוד זמן לא רב ניתן יהיה לספק מידע רב יותר ולהרחיב את אמצעי המעקב והניטור. כבר היום ישנן חברות שמציעות שבב RFID אישי המושתל מתחת לעור של הרוכש ומשמש לזיהוי יחדי של האדם שנושא אותו. הפרדוקס הוא שעם נוחות השימוש באמצעים אלה ישנה גם האפשרות שהמידע יגיע לידיים הלא נכונות ושבבי ה- RFID ישמשו לצורך מעקב בלתי חוקי על הנושא אותם ועל דרכי המחייה שלו.קראדיט לגיא מזרחי ושלמה ווקסמן

![Apple-Mac-Vulnerable-Shellshock-Bash-Bug[1]](http://www.pcmagazine.co.il/lib/uploads/Apple-Mac-Vulnerable-Shellshock-Bash-Bug1-425x283.jpg)